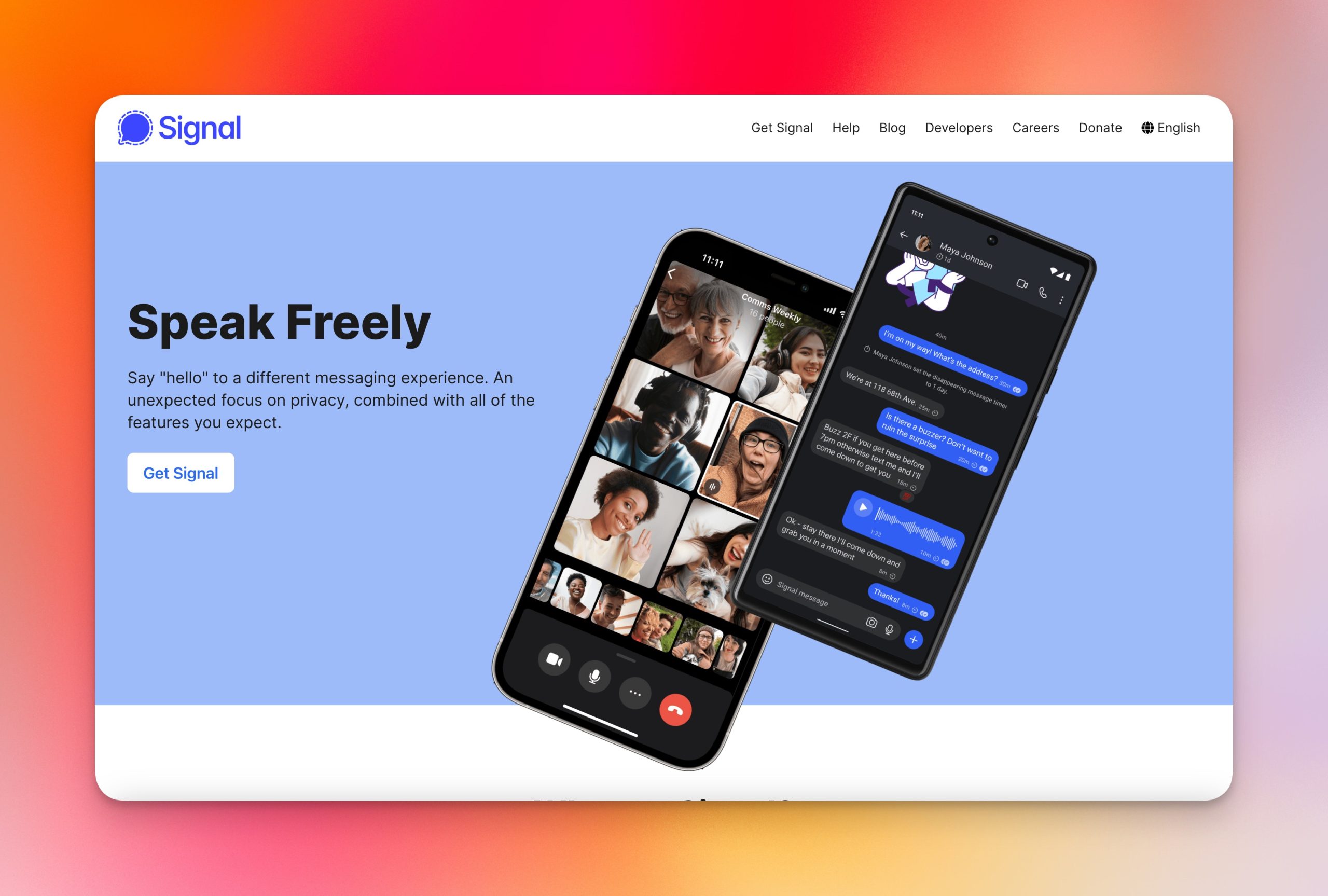

Signal是一款由非营利组织Signal基金会(Signal Foundation)及其子公司Signal Messenger LLC开发的开源加密通讯软件,旨在为用户提供高度安全的即时消息、语音通话和视频通话服务。它最初由Open Whisper Systems于2014年推出(iOS版本),并在随后几年逐步扩展到Android和桌面平台(如Windows、macOS和Linux)。Signal的核心特点是其端到端加密技术,确保只有通信的发送方和接收方能够解密并查看消息内容,服务提供商(包括Signal自身)无法访问用户的通信数据。该通讯工具支持简体中文版本。

值得注意的是,Signal目前在中国是不能直接使用的,无论官网还是应用都是被屏蔽的。但是依然有很多翻墙用户在使用它,如果在中国不会翻墙又希望使用端到端加密的通讯工具,苹果公司的iMessage和Facetime是一个不错的选择,不过记得在使用前将iCloud中将iMessage和Facetime同步到云上贵州选项关闭。

主要特点

-

端到端加密:

-

Signal采用Signal协议(原名TextSecure协议),结合了双棘轮算法(Double Ratchet Algorithm)、预密钥(prekeys)和三次椭圆曲线Diffie-Hellman(3-DH)握手等技术,使用Curve25519、AES-256和HMAC-SHA256等加密原语。这种加密方式确保即使消息被拦截,也无法被第三方解密。

-

加密密钥存储在用户设备上,而不是服务器端,进一步降低了数据泄露的风险。

-

开源性:

-

隐私保护:

-

跨平台支持:

-

用户体验:

发展与资金来源

用户群体与影响

安全性与局限性

Signal协议的技术细节

Signal协议(Signal Protocol,前身为TextSecure协议)是由Open Whisper Systems开发的一种先进的端到端加密协议,旨在为即时通讯提供高度安全性和前向保密性。它结合了多种密码学原语和技术,确保消息、通话和其他数据的隐私性。以下是对Signal协议核心技术细节的深入解析:

1. 协议目标与特性

Signal协议设计的核心目标包括:

-

端到端加密:只有通信的双方可以解密消息,中间人(包括服务器)无法访问明文。

-

前向保密性(Forward Secrecy):即使长期密钥泄露,过去的会话数据仍无法被解密。

-

后向保密性(Future Secrecy):如果当前密钥泄露,未来的会话仍可保持安全。

-

可否认性(Deniability):通信双方可以合理否认消息的真实性(通过某些机制防止第三方证明消息来源)。

-

异步支持:支持离线消息传递。

这些特性通过复杂的密钥管理和加密算法实现。

2. 核心组件

Signal协议由几个关键密码学机制组成,主要包括:

双棘轮算法(Double Ratchet Algorithm)

扩展三重Diffie-Hellman握手(X3DH)

密钥管理

-

根密钥(Root Key):由X3DH生成,作为会话的初始密钥,用于后续棘轮过程。

-

链密钥(Chain Key):由根密钥派生,用于对称棘轮,每次消息发送时更新。

-

消息密钥(Message Key):由链密钥通过KDF生成,用于加密单条消息,之后立即丢弃。

-

棘轮步骤:每次发送或接收消息时,链密钥和消息密钥都会单向更新,确保前向保密性。

加密与完整性

-

加密算法:使用AES-256(CBC模式或GCM模式)对消息明文进行加密。

-

完整性校验:通过HMAC-SHA256生成消息认证码(MAC),确保消息未被篡改。

-

封装格式:加密后的消息包含头信息(用于密钥同步)和密文,头信息本身也被加密保护。

3. 使用的密码学原语

Signal协议依赖以下标准化的密码学工具:

-

椭圆曲线加密(ECC):

-

对称加密:

-

密钥派生:

-

消息认证:

4. 协议工作流程示例

以下是Signal协议在典型双人聊天中的简化工作流程:

-

会话初始化:

-

用户A向服务器请求用户B的公钥束(Identity Key, Signed Prekey, Prekey)。

-

A使用X3DH与B的公钥计算共享密钥,派生根密钥和初始链密钥。

-

消息发送:

-

消息接收与回复:

-

持续通信:

5. 高级特性

6. 安全性分析

7. 与其他协议的比较

-

与PGP相比:Signal提供前向保密性,而PGP没有动态密钥更新。

-

与OMEMO相比:OMEMO(基于XMPP的协议)也使用双棘轮,但Signal的实现更专注于移动端优化。

-

与WhatsApp的实现:WhatsApp借鉴了Signal协议,但Signal不收集元数据,且完全开源。